【再発】猛威を振るうマルウェア「Emotet」

Emotetとは

Emotetは、メールなどに添付されて送られてくる非常に感染力・拡散力が強いマルウェアの一種。一度感染すると、あらゆるマルウェアへ感染させるトリガーとしての役割を持ちます。2020年当時、海外では100万ドルを超える損害や、国内においても約18,000弱のメールデータが流出した可能性のある事例が報告されました。

2020年に流行したEmotetは、2021年1月ユーロポール(欧州刑事警察機構)と欧米各国の共同作戦により、制圧(無効化)したとの報道がありました。しかしながら、先月11月にEmotetと認識されるマルウェアが再び猛威を振るっています。

※IPA(情報処理推進機構)でも複数のEmotet感染を狙ったメールを確認。

僅か10ヶ月での復活は、今後の恒久対策の必要性を意味し、早急な対策が求められます。

厄介な特徴とは

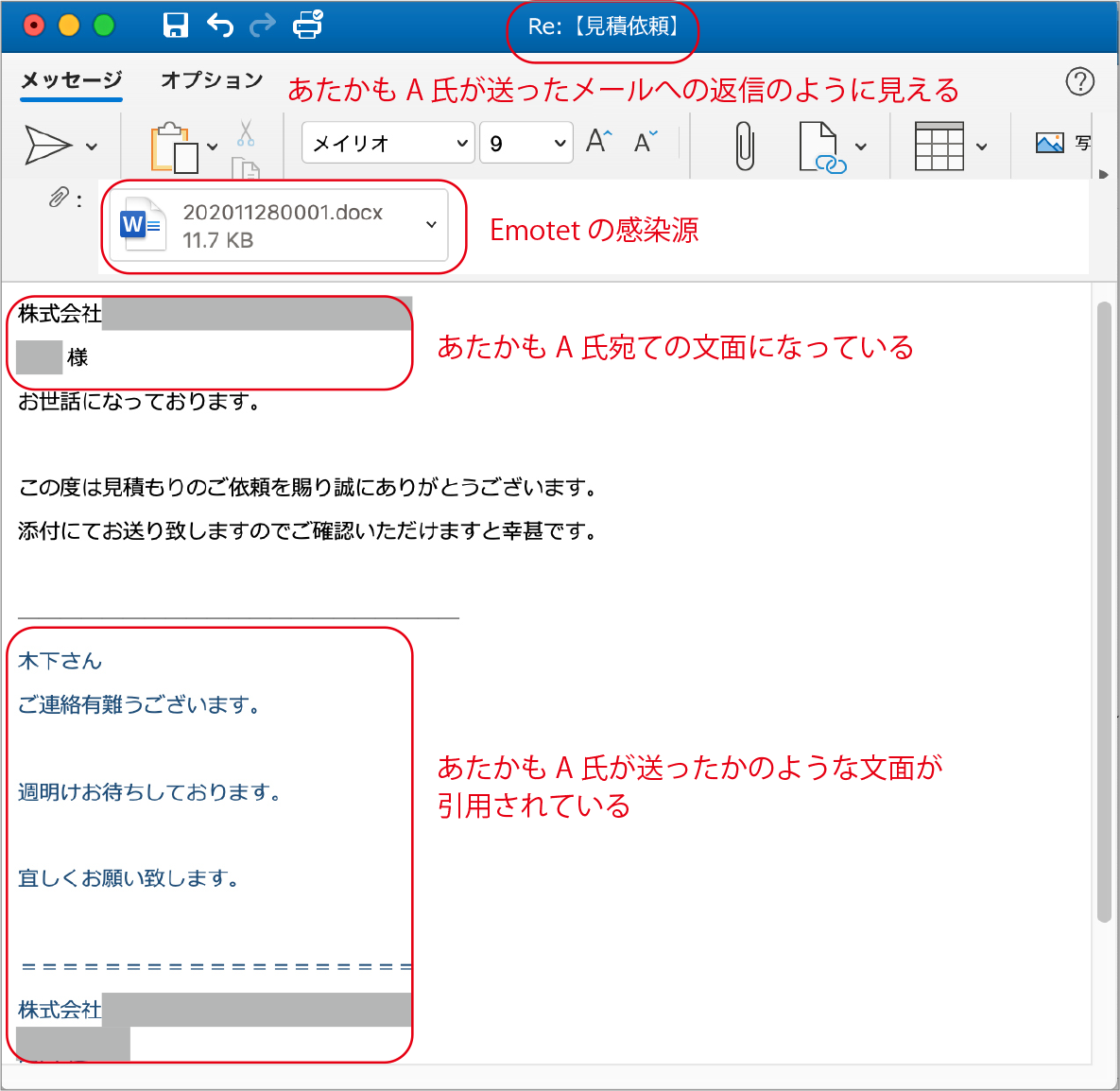

【偽装メールで感染】

実名者からのメールなど、正規のメールへの外装となっている為、業務上開封してしまいそうな巧妙な文面となっているので、添付を開封してEmotetに感染してしまう。(Emotetへの感染)

【乗っ取りメールで拡散】

Emotet単体では攻撃せず、攻撃に力の持った他のマルウェアを巻き込み拡散する事で、攻撃力の持った他のマルウェアに感染してしまう。(他のマルウェアへの感染)

【変幻自在】

感染先のセキュリティ解析に合わせて、認識されぬようアップデートしてしまう。

<重要>恒久対策

先ずは、確認が取れないメールは開封しないことが1番です。しかし、Emotetが①巧妙にアプローチしてくること②単体では被害が顕在化しないことから、Emotetに対して完全に防御をすることは困難と言われています。

そこで、大事なのは「被害を最小限にする」という事になります。つまりEmotetから感染した「直接的な攻撃力」を持ったマルウェアを事前に検知する必要があります。具体的には、社内から社外へのデータ送信をとらえるSIEMの機能が有効であり、SIEMを導入し相関分析を行う事で、「事前に」直接的な攻撃力のあるマルウェアを検知、そして呼応する対策を講じることが被害を最小限に抑えるという事に繋がります。

Microsoft社製SIEM「Sentinel」

株式会社ピーエスシーが提供しております「セキュリティマネージドサービス」は、経済産業省が策定した情報セキュリティ基準にした適合したサービスとして登録されております。なお、本登録は当社の「脆弱性診断サービス」に続く登録となります。

■お電話でのお問合せ

0120-061-044

■メールでのお問合せ

■その他セキュリティサービス